Windows 10 자동 업데이트

윈도우 OS에서는 새로운 기능이 추가되거나 보안 취약점과 같은 패치가 있을 때 윈도우 자동 업데이트를 통해 사용자가 최신의 OS를 사용할 수 있도록 제공한다.

그러므로 가능하면 윈도우 10 업데이트 기능은 기본 설정대로 켜놓는 것을 권장하지만,

게임용 PC 또는 VM 테스트 머신 등에서 불필요한 윈도우 업데이트로 인해

CPU 점유율이 증가해서 PC 사용에 지장이 생기는 경우가 발생한다.

심할 경우 한창 작업 중인 상황에서 시스템을 강제로 재부팅시켜버릴 때도 있다.

보통 svchost.exe, TiWorker.exe, CompatTelRunner.exe 등의 프로세스가 CPU 점유율을 20~50%씩 차지하고 있다면,

윈도우 업데이트를 그 원인으로 의심해볼 수 있다.

이럴 때 윈도우 10 자동 업데이트 기능을 수동으로 바꾸거나 영구적으로 꺼놓으면 원활한 사용이 가능하다.

물론 보안 취약점 패치 미설치로 인해 피해가 발생할 수 있으므로 주의해야 한다.

그럼 윈도우 10 자동 업데이트 기능을 수동으로 바꾸거나 영구적으로 끄는법에 대해 알아보자.

Windows 10 자동 업데이트 끄는 방법

Windows 10 자동 업데이트 일시적으로 끄는 방법

만약 보안 취약점이 우려되어 잠시 동안만 윈도우 업데이트를 미루고 싶다면,

다음과 같은 방법으로 업데이트를 일시적으로 중지할 수 있다.

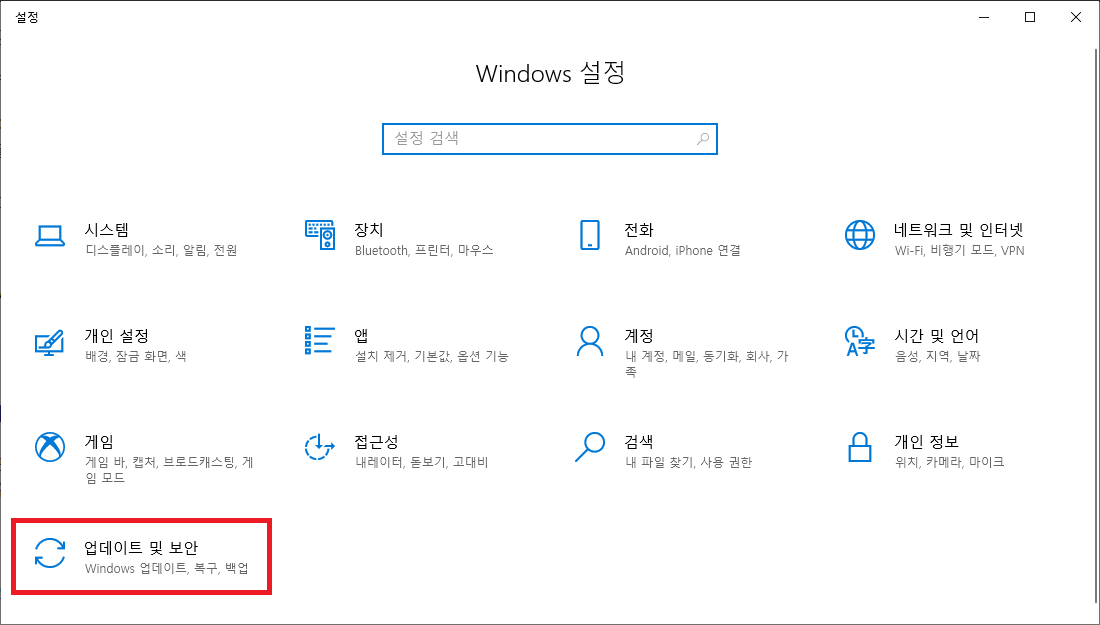

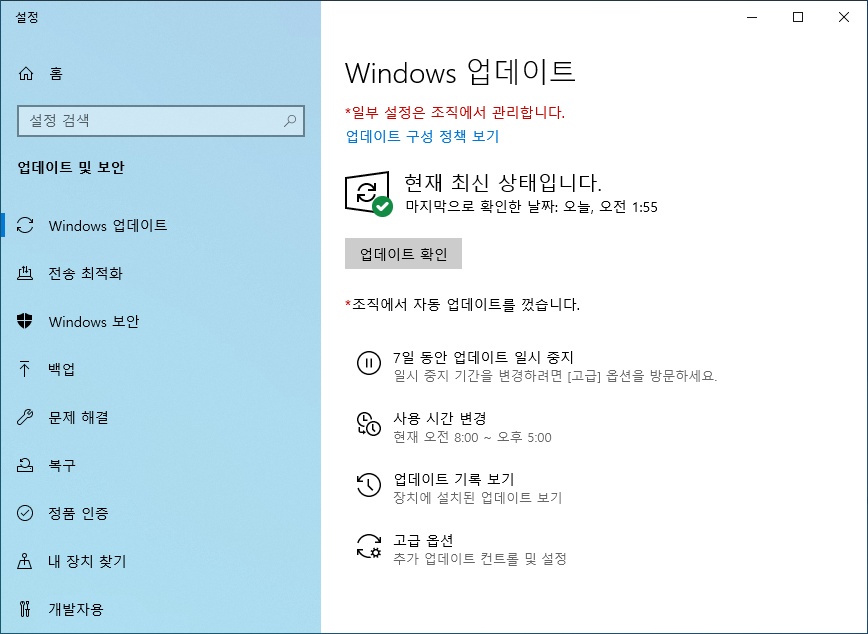

1. 윈도우 설정(Windows 키 + I)을 열어서 '업데이트 및 보안'으로 이동

2-1. 7일 동안만 업데이트를 일시 중지하려면 '7일 동안 업데이트 일시 중지'를 클릭

2-2. 최대 35일 동안 업데이트를 일시 중지하려면 [고급 옵션] - [업데이트 일시 중지]에서 가장 먼 날짜를 선택

Windows 10 자동 업데이트 영구적으로 끄는 방법

업데이트를 35일 보다 더 뒤로 미루거나, 업데이트를 수동으로 관리하고 싶다면,

윈도우 업데이트를 완전히 영구적으로 꺼놓을 수도 있다.

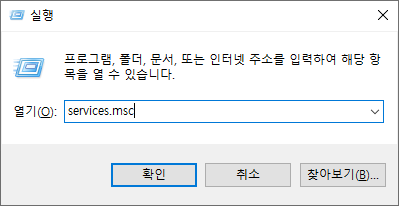

1. 실행 창(Windows 키 + R)을 열어서 'services.msc'을 입력하고 확인 버튼을 클릭

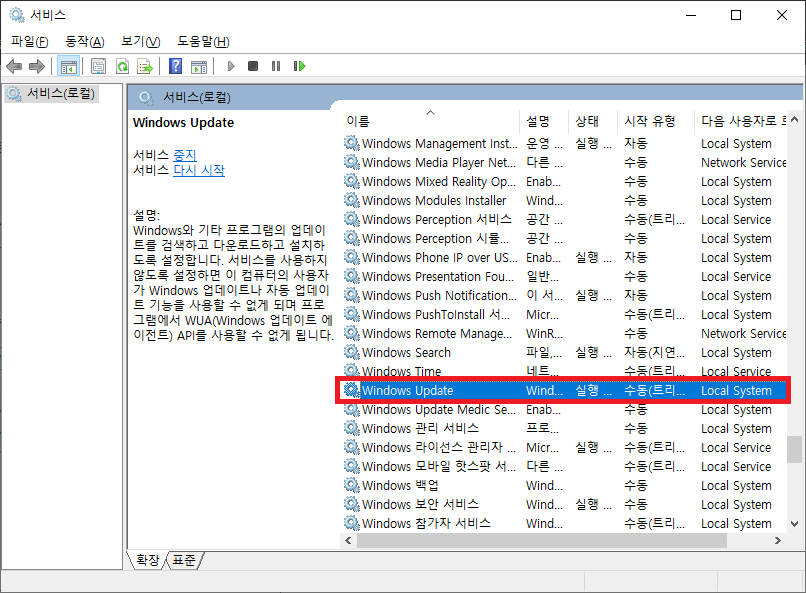

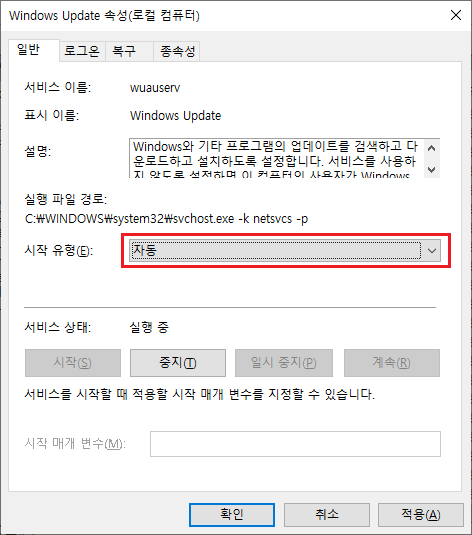

2. '서비스'가 실행되면 'Windows Update'를 더블 클릭한다.

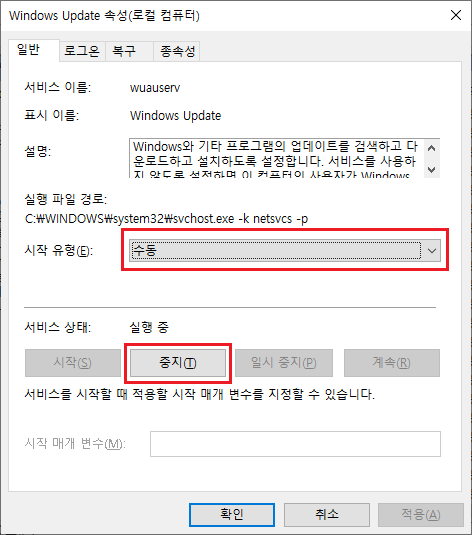

3. 시작 유형을 '수동'으로 변경하고, '중지' 버튼을 클릭해서 'Windows Update' 서비스를 중지한다.

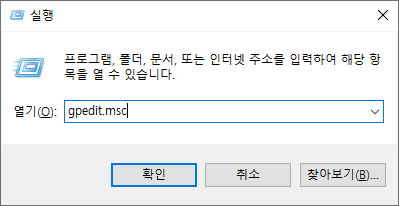

4. 다시 실행 창(Windows 키 + R)을 열어서 'gpedit.msc'을 입력하고 확인 버튼을 클릭

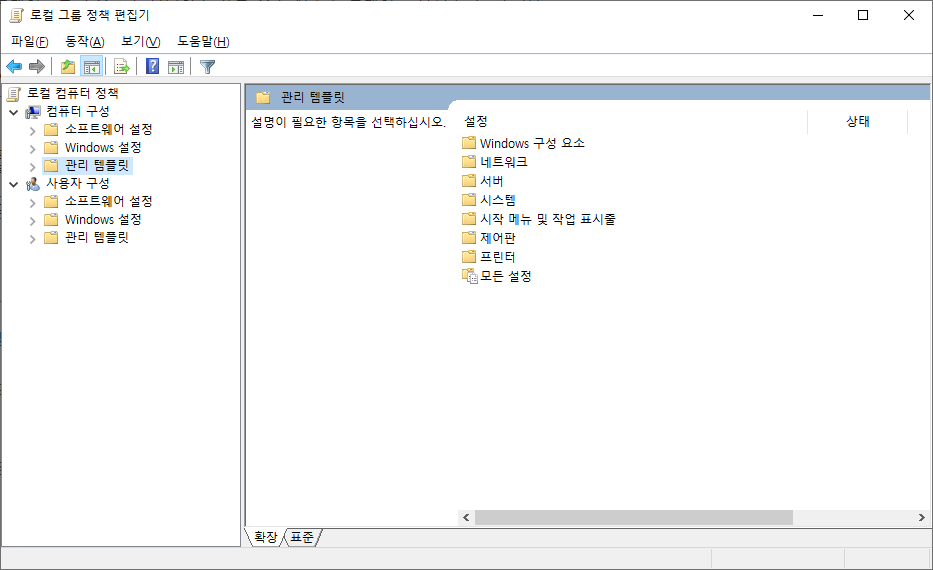

5. '로컬 그룹 정책 편집기'가 실행되면 왼편의 메뉴에서 [컴퓨터 구성] - [관리 템플릿] - [Windows 구성 요소] - [Windows 업데이트]로 이동한다.

(만약 메뉴가 보이지 않는다면 '콘솔 트리 표시/숨기기' 버튼(

)을 클릭해서 표시할 수 있다.)

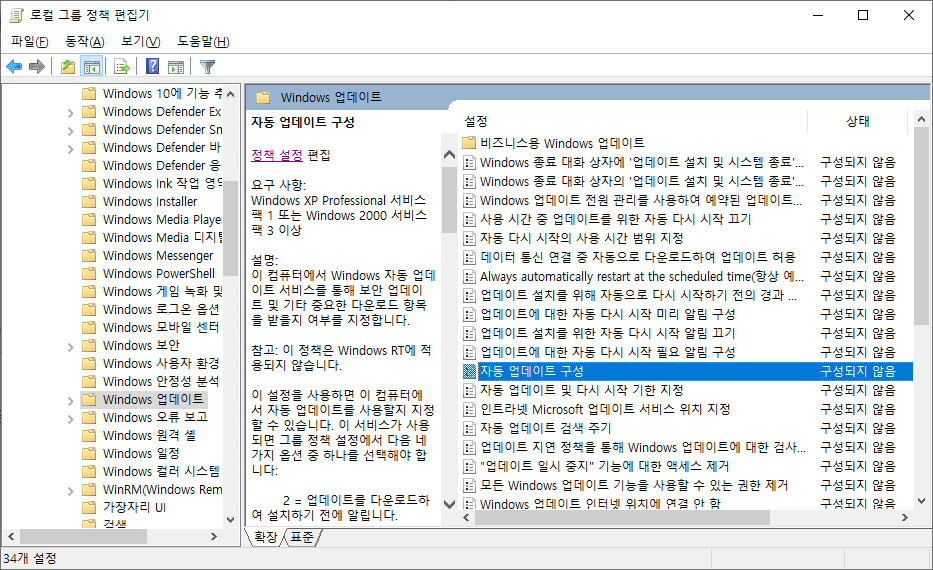

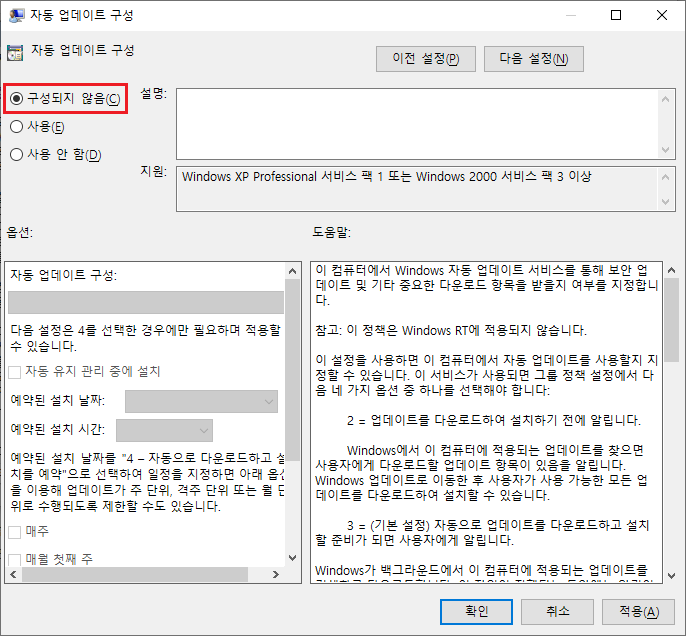

6. '자동 업데이트 구성'을 더블 클릭하여 정책 설정 편집 창 열기

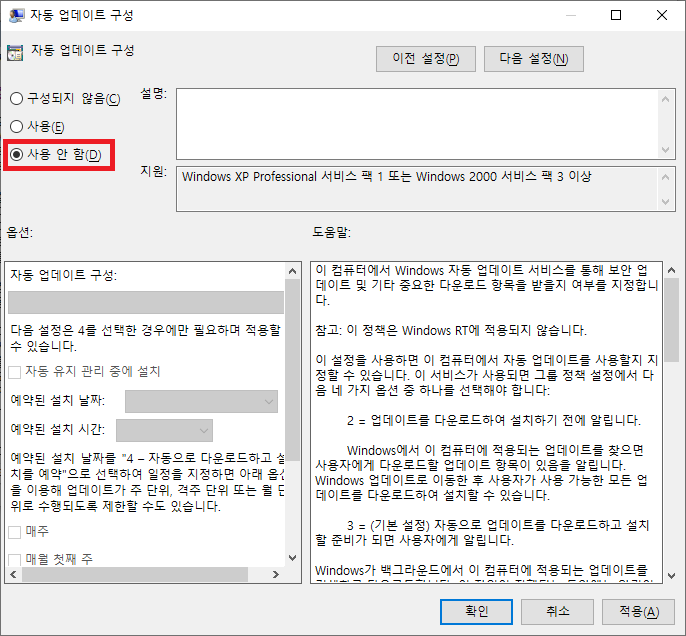

7. 자동 업데이트 구성 정책을 '사용 안 함'으로 설정

8. 자동 업데이트가 정상적으로 꺼졌는지 확인

(* 일부 설정은 조직에서 관리합니다.)

(* 조직에서 자동 업데이트를 껐습니다.)

Windows 10 업데이트 복구 방법

윈도우 업데이트를 영구적으로 껐을 경우, 추후에 다시 복구하려면 다음과 같이 업데이트를 다시 활성화하면 된다.

1. 'Windows Update' 서비스의 시작 유형을 '자동'으로 변경한다.

2. '자동 업데이트 구성'에서 '구성되지 않음'으로 설정

윈도우 10 자동 업데이트 기능을 수동으로 바꾸거나 영구적으로 끄는 방법에 대해 살펴보았다.

위에서 언급한대로 업데이트 기능을 끄는 것을 추천하지는 않지만, 필요에 따라 활용하면 되겠다.

'Windows' 카테고리의 다른 글

| [Windows] "장치 설정을 완료합니다" 알림 끄는 방법 (0) | 2021.01.21 |

|---|---|

| [Windows] 계산기 나누기, 소수점 입력 안 되는 문제 해결 방법 (0) | 2021.01.17 |

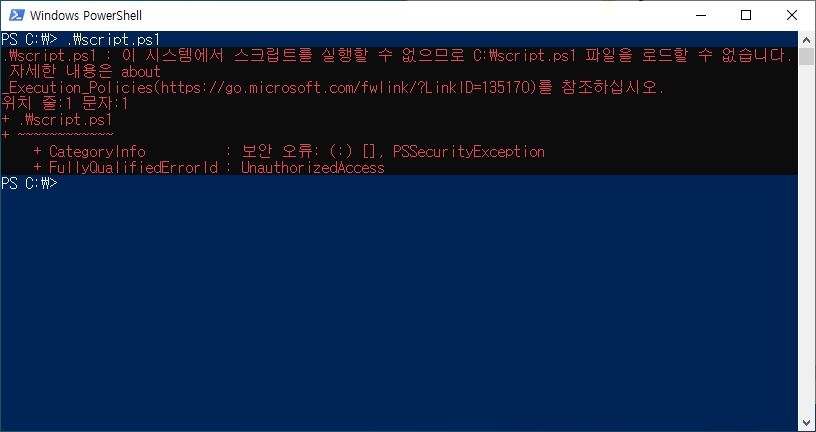

| [PowerShell] 스크립트 실행 오류 (PSSecurityException: UnauthorizedAccess) 해결 방법 (0) | 2020.12.11 |

| [Windows] 최신 윈도우 10 설치 iso 파일 다운로드 방법 (0) | 2020.12.06 |

| VCRUNTIME140.dll 시스템 오류, 간단하게 해결해보자! (0) | 2020.11.16 |